Please find the english version below which was translated utilizing deepl.com.

Ryuk ist der Name einer neuen Ransomware-Kampagne, die primär große Unternehmen im Visier hat. Obwohl diese Ransomware nicht zu den technisch besten und ausgefeiltesten ihrer Art gehört, haben die Hintermänner bislang bereits Einnahmen in Höhe von ungefähr 650.000 USD in Bitcoins erzielt, und es ist anzunehmen, dass es nicht bei diesem Betrag bleiben wird und weitere Unternehmen Opfer dieser hinterhältigen Ransomware-Kampagne werden.

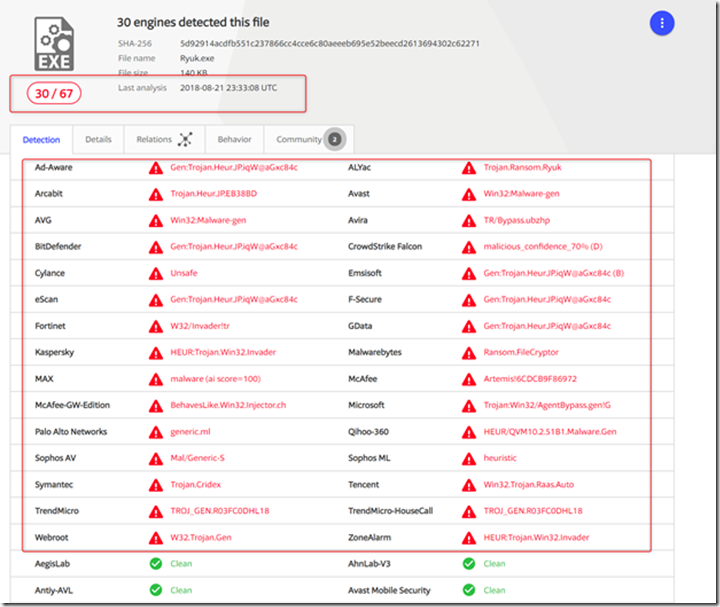

Wer als IT-Verantwortlicher nun glaubt, mit seiner signaturbasierten AV-Lösung vor derartigem Ungemach geschützt zu sein, irrt jedoch gewaltig: Das erste Ryuk-Sample wurde am 21.08.18 um 2333 UTC zu VirusTotal übermittelt, und etwas mehr als zwei Tage später erkennen lediglich 30 von 67 Scan Engines das Ryuk-Sample! Dieses Beispiel zeigt wieder einmal mehr, dass signaturbasierte Legacy AV-Lösungen zum einen nicht mehr zeitgemäß sind und zum anderen nach wie vor problemlos überlistet werden können.

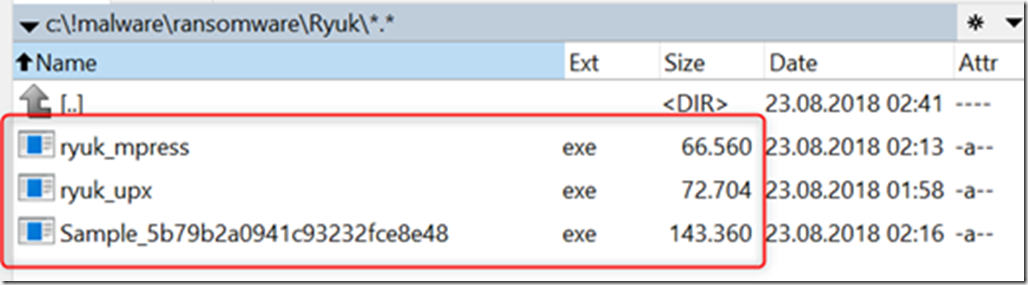

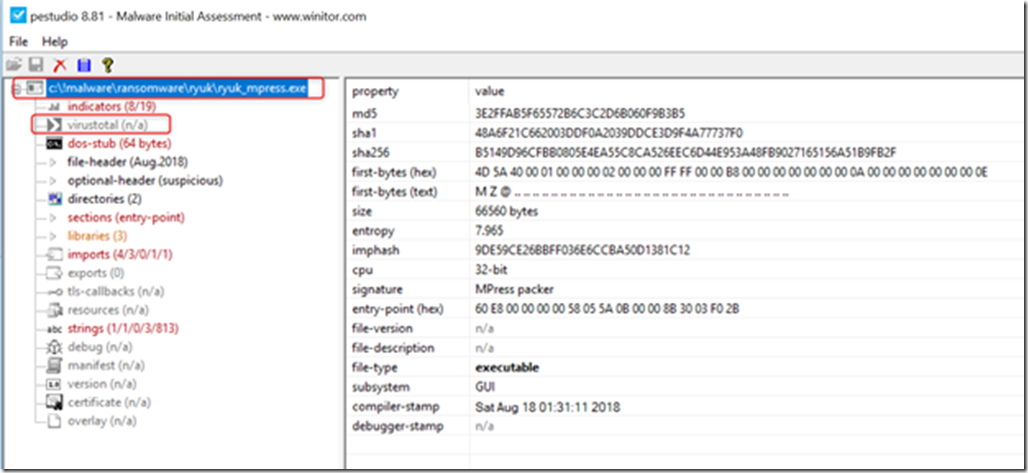

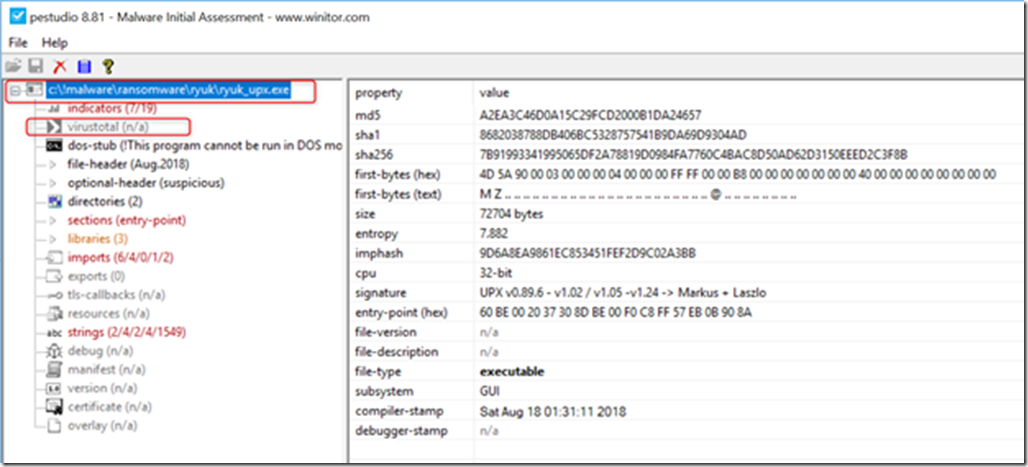

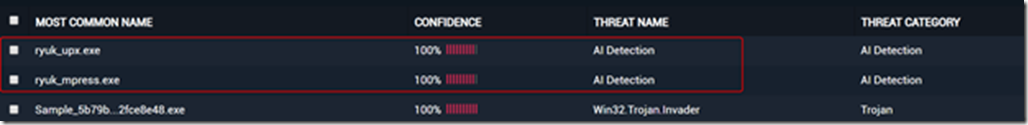

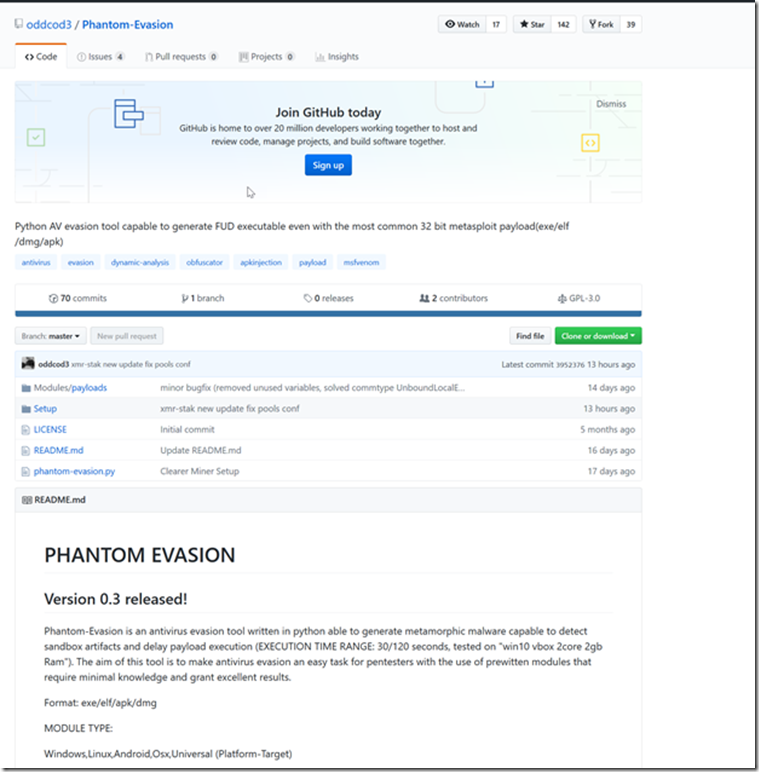

Um die Effektivität von SparkCognition DeepArmor als leistungsfähige Next Generation AV-Lösung auf Basis von künstlicher Intelligenz (AI) und Deep Learning unter Beweis zu stellen, wurde das Originalsample mit zwei EXE-Packern (UPX und MPRESS) komprimiert, um ein mutiertes Sample zu erhalten. Die Ergebnisse sind – wie nicht anders zu erwarten – erschreckend, denn die Erkennungsrate für beide neu erzeugten Samples liegt exakt bei 0 von 67 Scan Engines!

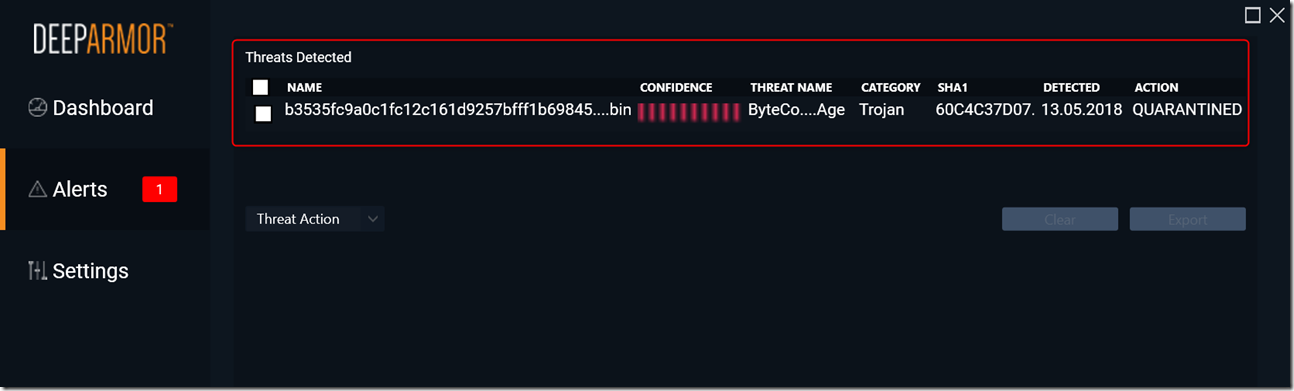

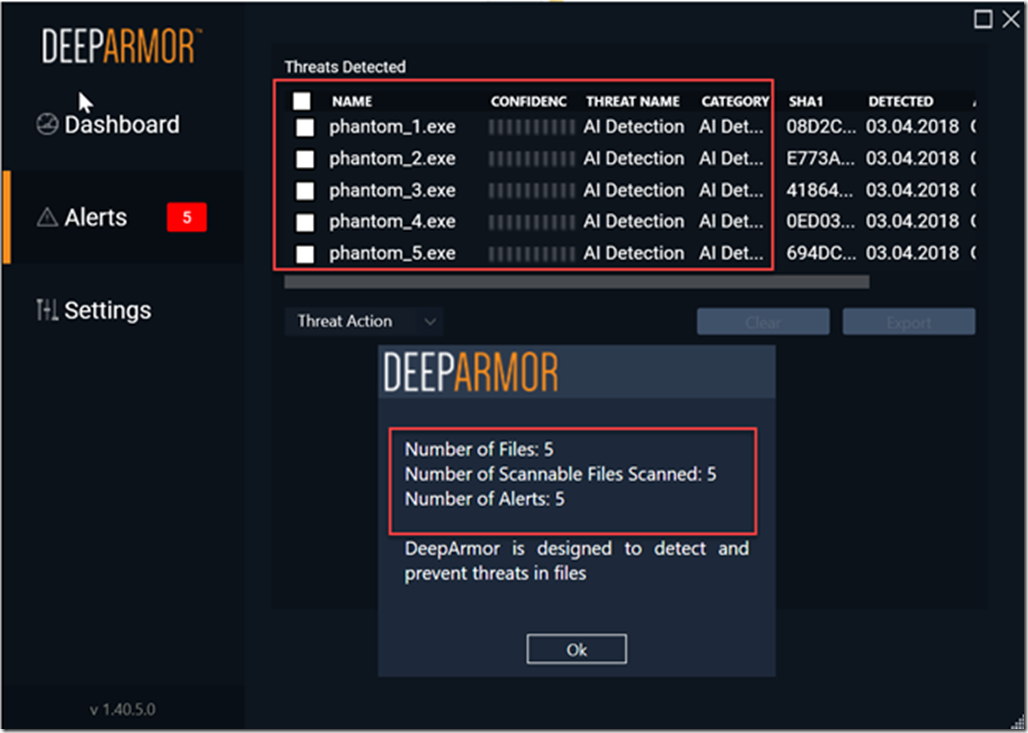

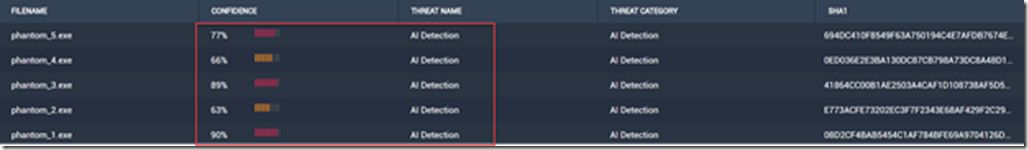

Für DeepArmor Enterprise hingegen stellen die Mutationen kein Problem dar, denn beide mutierten Samples werden mit einer Wahrscheinlichkeit von über 99% zuverlässig von der DeepArmor AI Engine erkannt und gestoppt, die vollständig ohne Signaturen funktioniert – kann Ihre derzeitige Endpoint Protection-Lösung das auch?

Als offizieller SparkCognition DeepArmor-Partner helfen wir bei Fragen oder der Evaluierung von DeepArmor Enterprise für Unternehmen gerne weiter. Sie können uns über das Kontaktformular oder unter info AT deeparmor.de erreichen. Zögern Sie nicht, uns zu kontaktieren, denn AI ist die Zukunft.

—-

Ryuk is the name of a new ransomware campaign that primarily targets large companies. Although this ransomware is not one of the best and most sophisticated of its kind technically, the backers have already earned approximately $650,000 in Bitcoins, and it is likely that it will not stay that way and other companies will fall victim to this sneaky ransomware campaign.

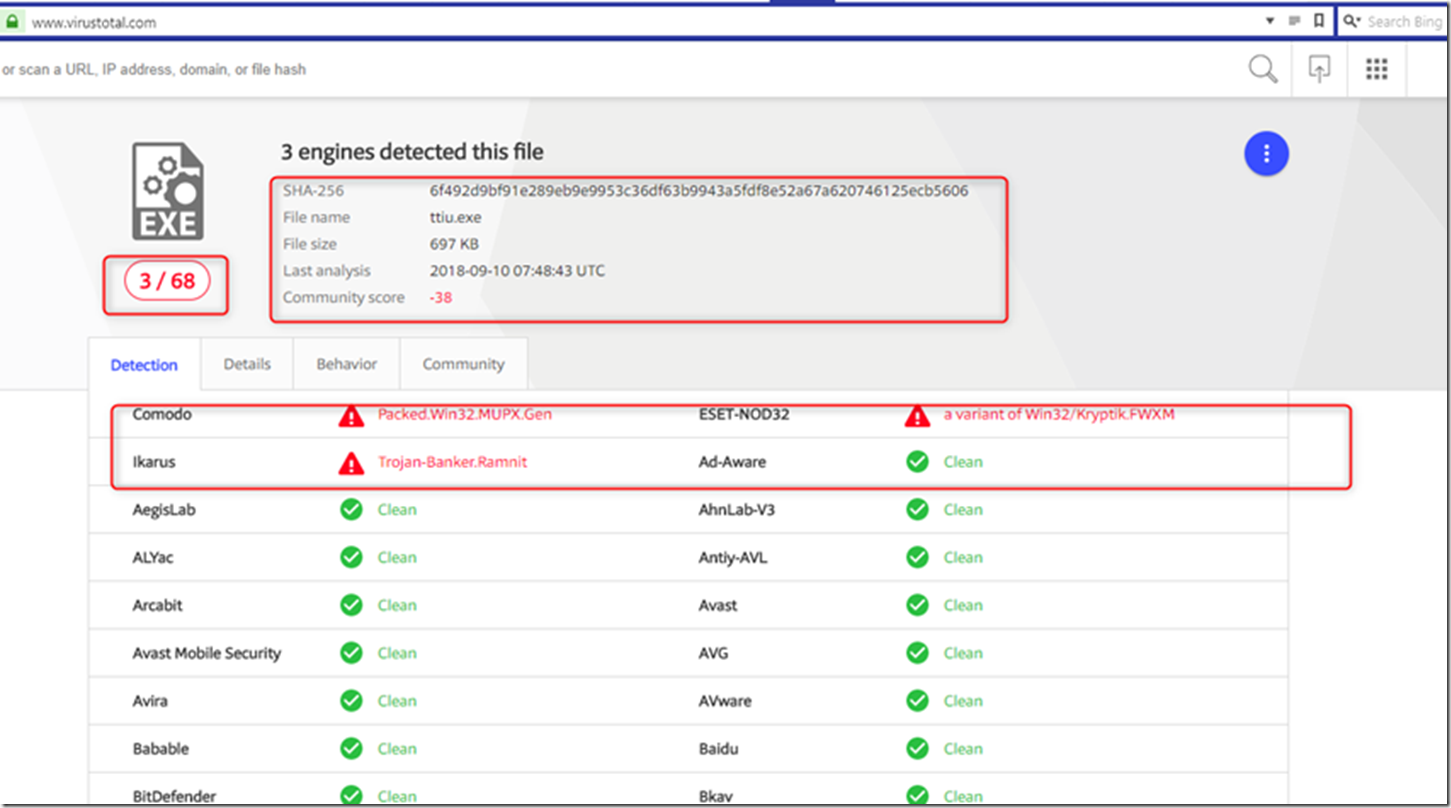

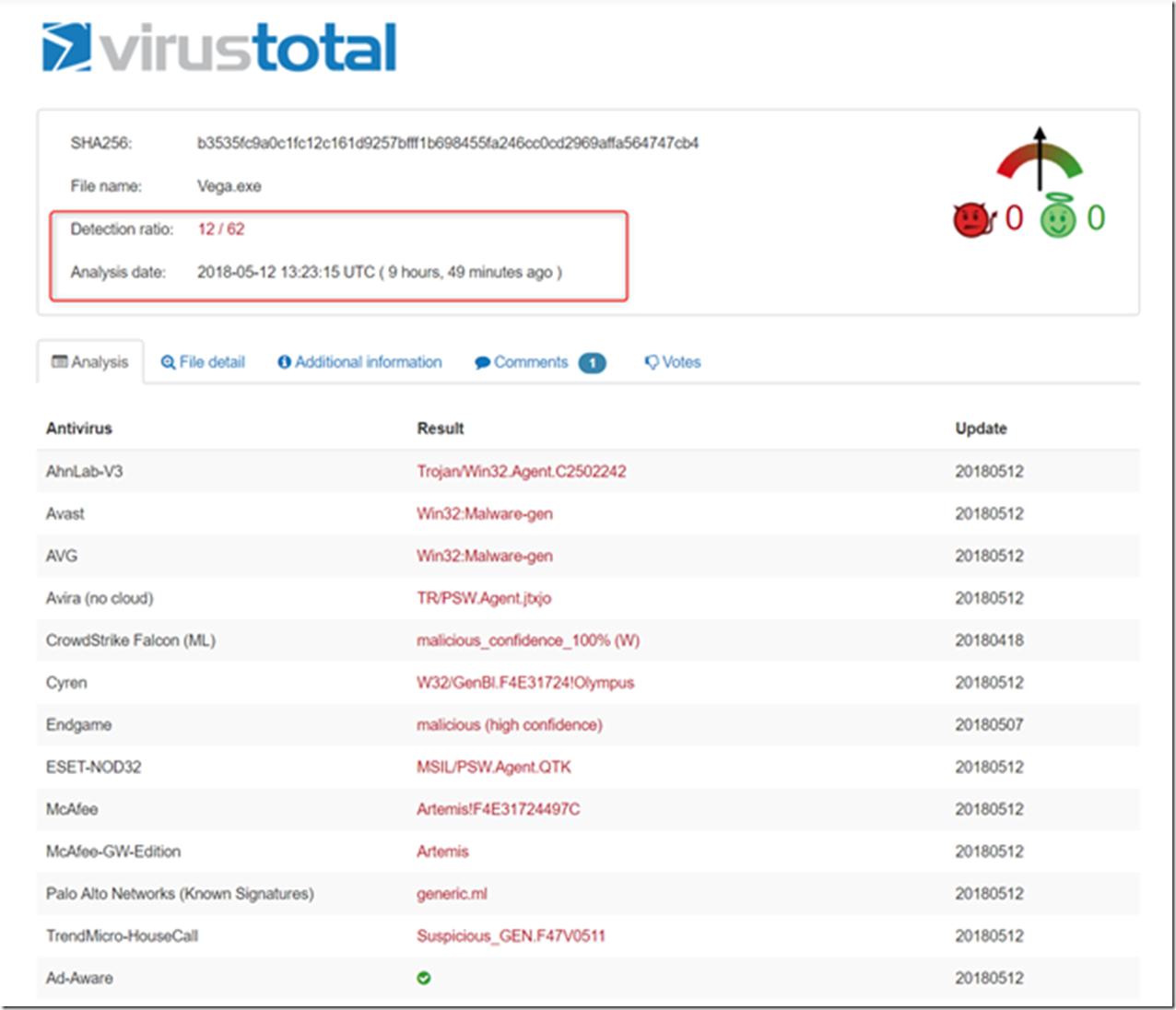

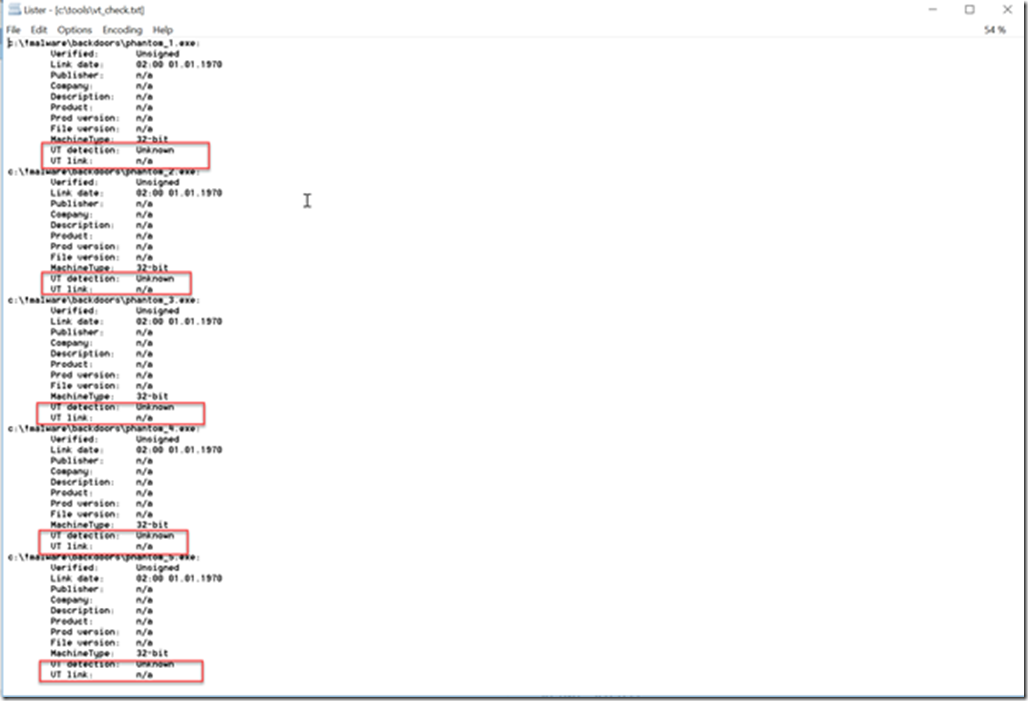

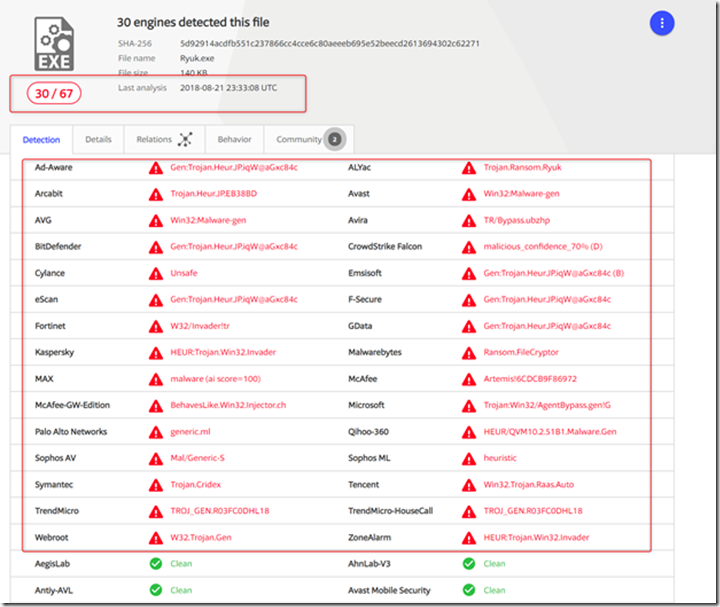

But those responsible for IT who think they are protected against this kind of disaster with their signature-based AV solution are seriously mistaken: The first Ryuk sample was sent on August 21, 18 at 2333 UTC to VirusTotal, and a little more than two days later only 30 of 67 scan engines recognize the Ryuk sample! This example once again shows that signature-based legacy AV solutions are outdated and can still be easily outwitted.

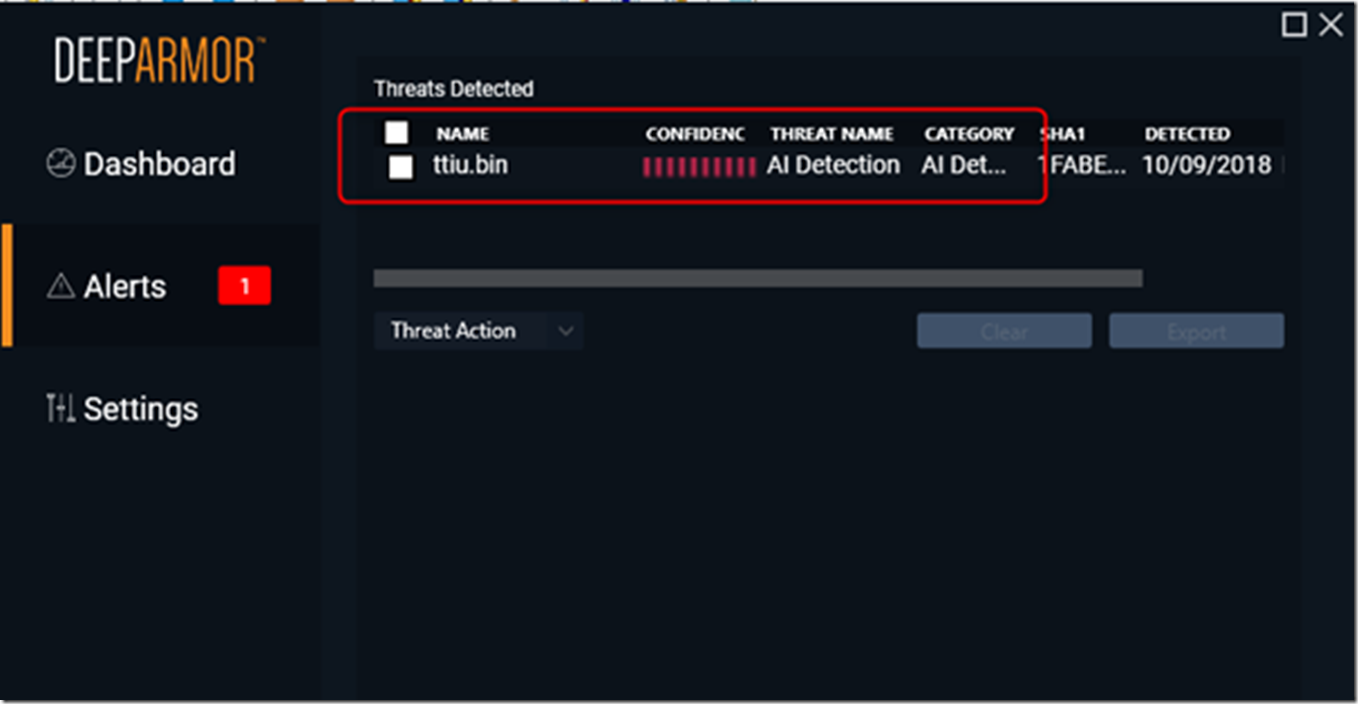

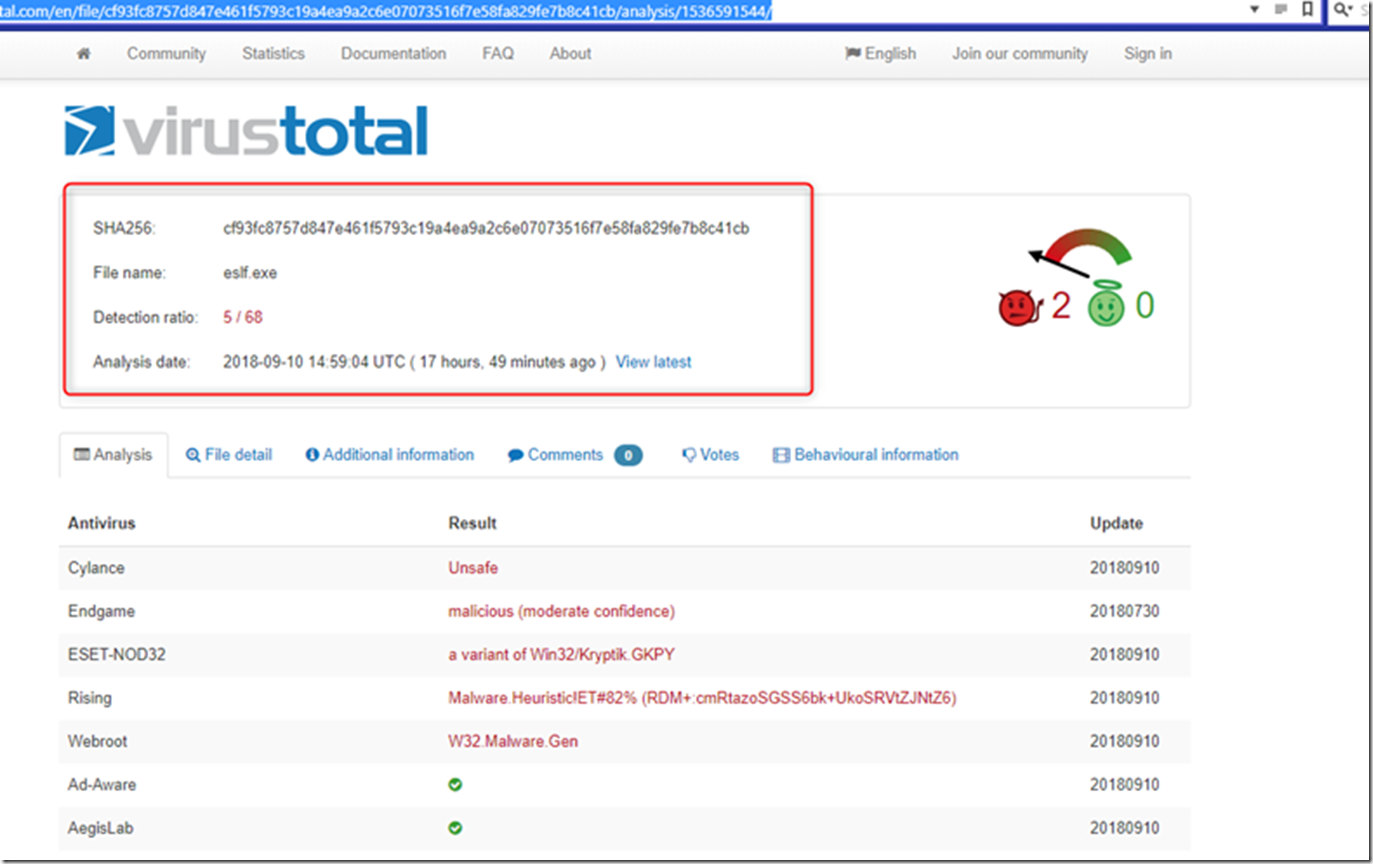

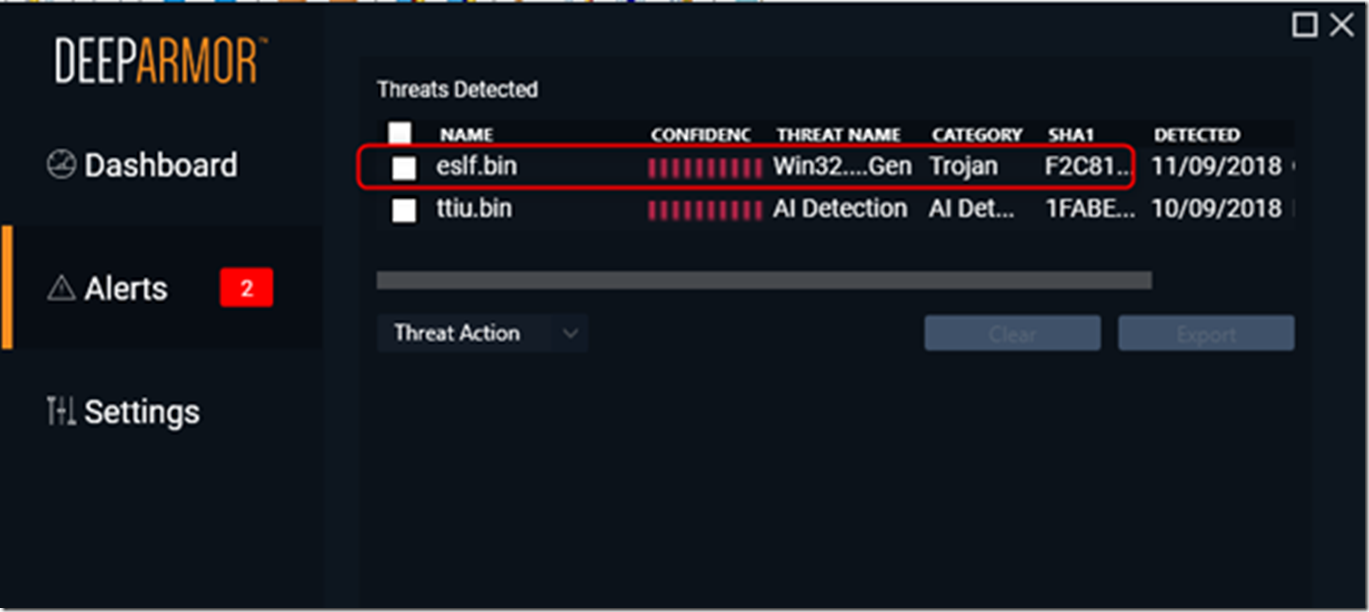

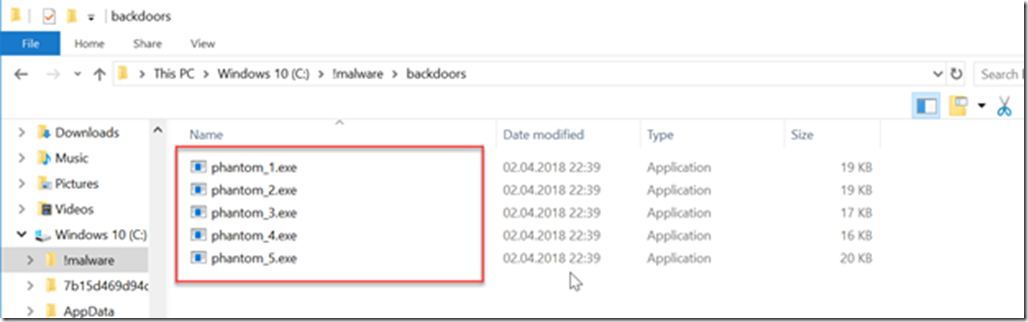

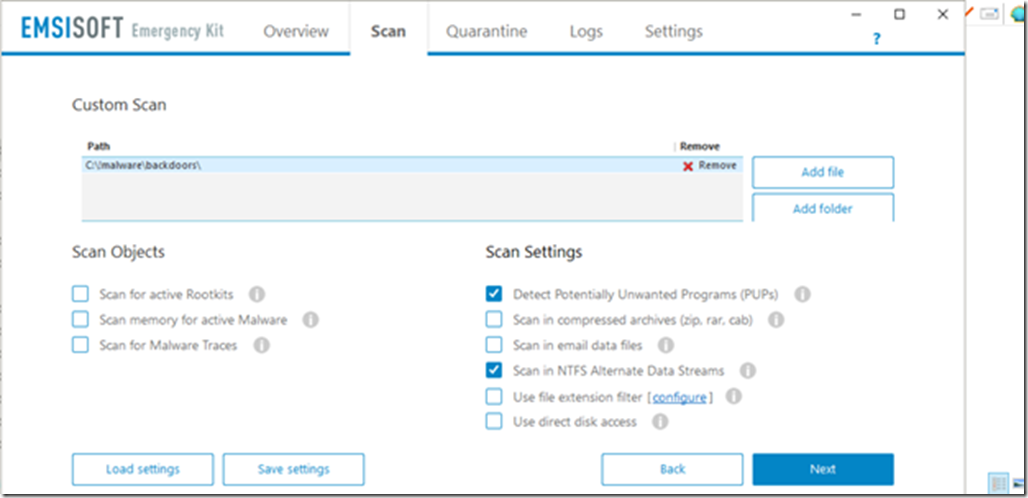

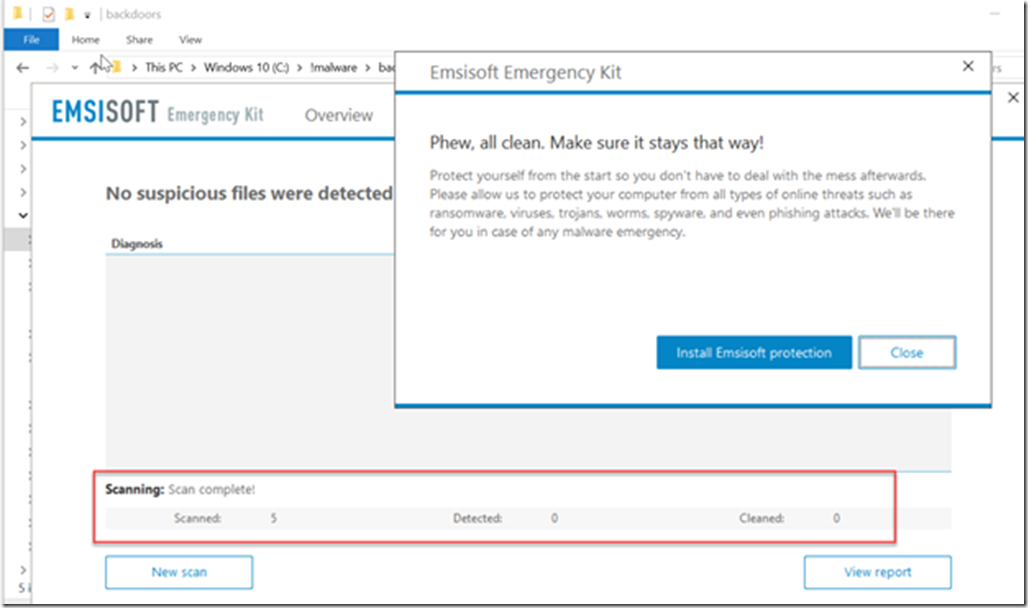

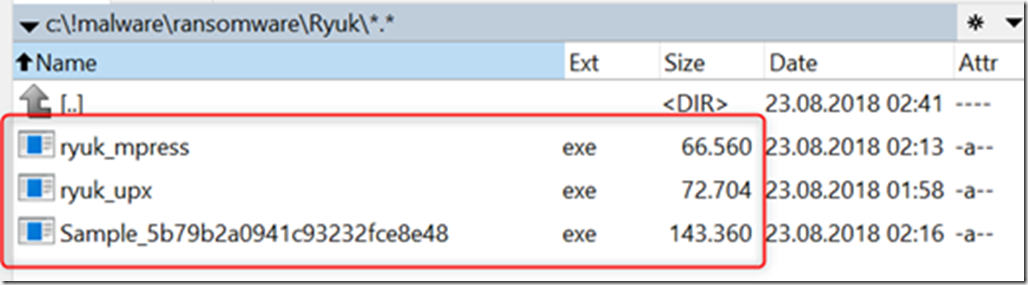

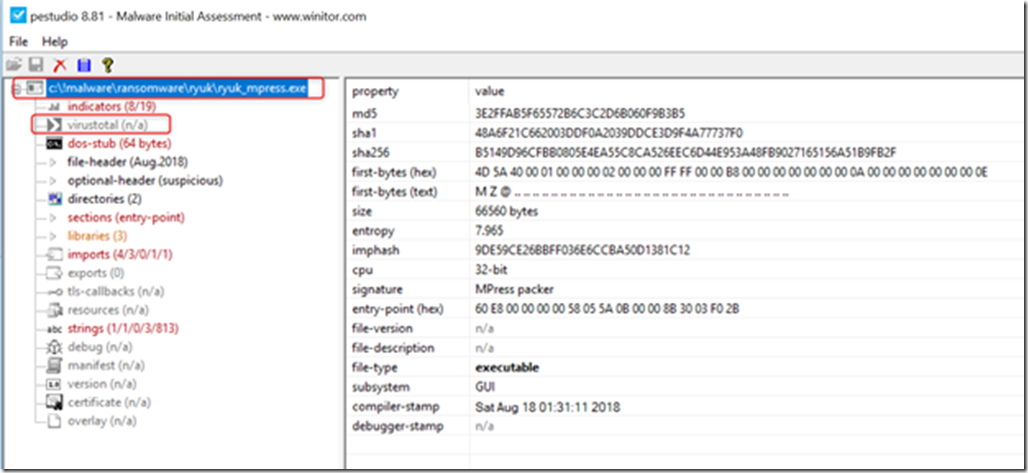

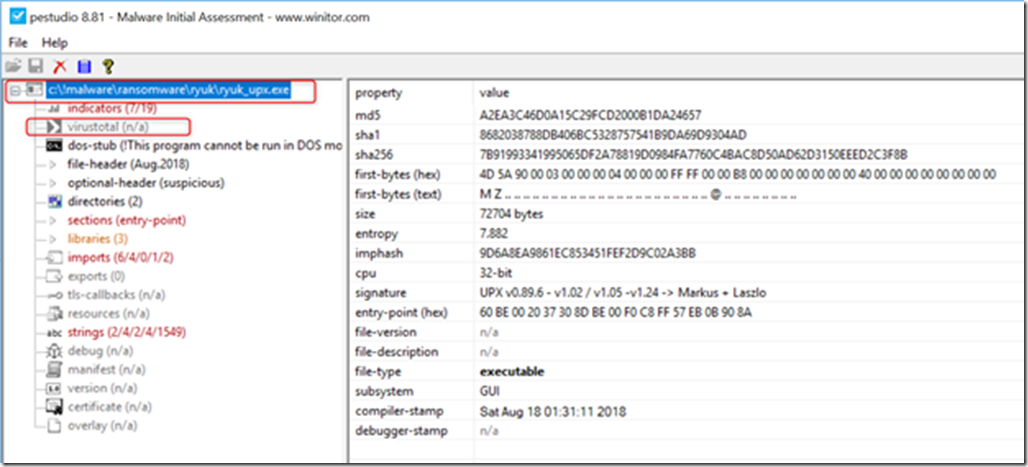

To demonstrate the effectiveness of SparkCognition DeepArmor as a powerful Next Generation AV solution based on Artificial Intelligence (AI) and Deep Learning, the original sample was compressed with two EXE packers (UPX and MPRESS) to obtain a mutated sample. The results are – as expected – frightening, because the recognition rate for both newly created samples is exactly 0 of 67 scan engines!

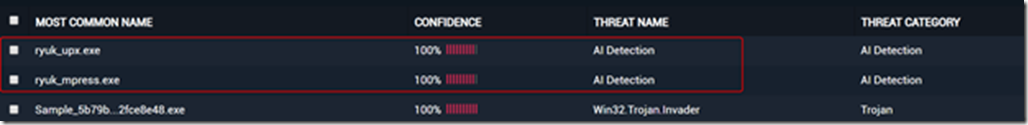

For DeepArmor Enterprise, however, the mutations are no problem, as both mutated samples are reliably detected and stopped by the DeepArmor AI Engine with a probability of over 99%, which works completely without signatures – can your current Endpoint Protection solution also?

As an official SparkCognition DeepArmor partner, we are happy to help with questions or the evaluation of DeepArmor Enterprise for companies. You can contact us via the contact form or at info AT deeparmor.de. Do not hesitate to contact us, because AI is the future.

Translated with www.DeepL.com/Translator

Like this:

Like Loading...