Einführung

Es vergeht kaum ein Tag, an dem nicht über eine neue Ransomware-Variante berichtet wird, aber die heute (12. Mai 2017) gestartete WannaCrypt0r-Campaign ist in mehrfacher Hinsicht herausragend:

-

Wana Decrypt0r/WannaCrypt/WanaCrypt0r ist extrem virulent und nutzt dazu eine Schwachstelle unter Windows aus. Alle Windows-Systeme, auf denen der Patch MS17-010 noch nicht eingespielt wurde, sind für diese Schwachstelle und somit auch für Wana Decrypt0r anfällig

-

Zusätzlich bringt Wana Decrypt0r die Malware DOUBLEPULSAR mit, die sehr tief ins System eingreift (Windows Kernel Ring-0) und zum Nachladen und installieren weiterer Malware verwendet wird

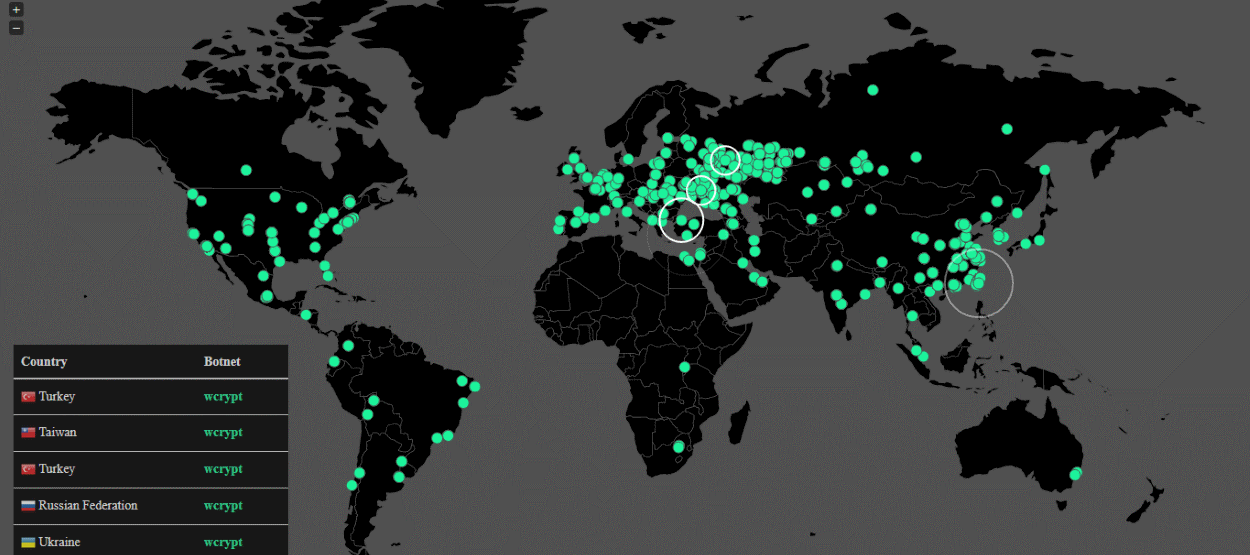

Die Kombination dieser beiden Angriffstechniken hat bislang dazu geführt, dass innerhalb weniger Stunden bereits über 57.000 Wana Decrypt0r-Infektionen weltweit aufgetreten sind. Besonder schwer betroffen sind Hospitale und Kliniken in UK, aber auch Firmen in Spanien im Telekommunikations- und Energiesektor sowie in weiteren Ländern. Wer auch immer hinter dieser fiesen neuen Ransomware-Variante steckt, hat ganze Arbeit geleistet, wie diese Infografik zeigt:

Quelle: bleepingcomputer.com

Infektionsvektor

Wana Decrypt0r verbreitet sich zunächst per Mail mit maliziösen Attachments. Sobald ein System erfolgreich kompromittiert wurde, versucht Wana Decrypt0r, sich wurmartig auf andere Systeme zu verbreiten und nutzt dazu u.a. auch offene RDP-Sitzungen. Um die weitere Verbreitung zu ermöglichen, scannt Wana Decrypt0r weitere Endgeräte in einem Netzwerk und versucht dann ebenfalls, die bereits erwähnte Schwachstelle auszunutzen.

Mitigationsstrategien

-

Sofern der MS Patch MS17-010 noch nicht per Windows Update automatisch installiert wurde, sollte dieser so schnell wie möglich installiert werden, da nur damit die Sicherheitslücke geschlossen wird, die von Wana Decrypt0r ausgenutzt wird

-

Mails von unbekannten Absendern mit zweifelhaftem Inhalt oder Attachments sollten nicht geöffnet, sondern sofort gelöscht werden. Klicken Sie ebenfalls nicht auf Links in Mails, die von unbekannten Absendern stammen!

-

Verwenden Sie eine zuverlässige Endpoint Protection-Lösung wie SecureAPlus auf Basis von Application Whitelisting, um das Ausführen von unbekannten Programmen zu unterbinden. Verlassen Sie sich nicht auf die Erkennung von Wana Decrypt0r durch Ihre AV-Software, da davon auszugehen ist, dass es schon bald polymorphe Varianten geben wird

-

Erstellen Sie regelmäßig Backups und stellen Sie sich sicher, dass diese sich an einem sicheren Ort befinden

Unterstützung im Schadensfall

Sie sind bereits betroffen und benötigen schnelle Hilfe? Nutzen Sie unser Kontaktformular und senden uns eine Nachricht.

Weiterführende Informationen

https://blog.malwarebytes.com/threat-analysis/2017/05/the-worm-that-spreads-wanacrypt0r/